背景:

不知什么起,用手机端浏览博客园的频率变多了。

也不知什么时候,浏览就成了这个样子,满屏是广告:

手机端就那么点空间,三分之二都是广告,我靠!!!!!

于是,不断追寻着真相!!!

1:怀疑打赏插件:

细心的网友发现,我把打赏插件去了,而是直接换成了在下面的两张图片。

在发现广告之初,我的思维是这样的:

?

| 12345 | A:我发现其它人的博客基本没有广告。 B:只有我的博客有广告。 C:电脑没有,只有手机端出现。 |

因此,我怀疑我的博客链接的第3方的网址引发的。

于是,我彻查了一下,发现引入了第三方打赏插件的JS。

神奇的是,当我把JS删除,保存后,广告竟然就消失了!!!

因此,我有点火了,一个开源的JS,竟然偷偷摸摸插广告?

一度我想写文喷这种行为!

不过要写文,就要拿证据,因为,我必须拿到源代码,而且有截图!

于是,我新建了个Demo页,引入JS,在手机端浏览,期待它出来广告之时,竟然木有????

咋了,竟然出乎我的预期?

于是,我进一步在园子里找,其它引用该插件人的博客。

用手机端浏览,发现,对方的博客竟然也没有弹!!!

既然广告不弹了,就不管了,我也不再引入该JS,换成图片了!!!

2:怀疑房东的网络或电信网络:

才过没1-2天,广告又袭来了,而且变本加厉,从原来的1/3屏,到现在的2/3屏。

记得很久前,我就写过一篇文章:简说宽带商的弹窗广告进化及网站应对之策(DNS劫持进化论)

因此,既然不是第三方插件,很有理由,相信网络的劫持!

而且,劫持手机端,我还无可奈何,因为电脑端还能写个软件或改host屏蔽,手机端。。。唉!

忍了!!!!后来在闪存给dudu @了一个,希望它从源头处理。

dudu的反馈是这样的:

但是昨晚的一件事,让我怀疑这事并不简单。

我在另一个地区的地方访问时(其它电信网络),同样出现了广告,而且是一模一样的广告。

我觉的运营商就算弹广告,也是各自为政,分散小团体搞,不可能在一个市的层面上搞。

但是也没有办法去证实。

3:二度怀疑是cnzz插件

说二度,就是在怀疑打赏插件时,我博客也就只剩下引入cnzz插件了。

就在刚刚,1点多的时候,发现睡不着,手机浏览一下,又是满屏的广告,火大了!!!!!

玛尼,三更半夜又咋的,躺床上又咋的,起床开电脑,一定要彻查!!!!

打开Fiddler来追踪,结果发现拦截不到(大概fiddler监听的是127.0.0.1,没细想)

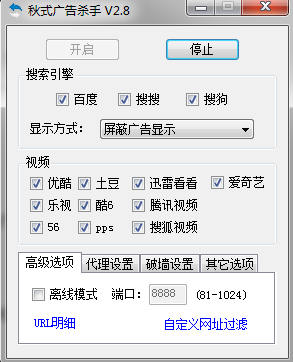

于是打开了秋式广告杀的项目:

虽然它现在已经退休,没怎么维护了,但它目前最好的效用就是用来拦截调试手机端的请求。

运行软件,怀念一下:

默认监听着8888端口,Debug模式下,会输出所有请求的网址:

接着把手机端的代理设置上:

然后在手机浏览自己的博客,接着看输出的窗口信息:

?

“秋式广告杀手.exe”(托管): 已加载“C:\Windows\assembly\GAC_64\mscorlib\2.0.0.0__b77a5c561934e089\mscorlib.dll”,已跳过符号加载。已对模块进行了优化并启用了调试器选项“仅我的代码”。“秋式广告杀手.exe”(托管): 已加载“F:\Code\开源代码\AdKiller\AdKiller\bin\Debug\秋式广告杀手.exe”,符号已加载。“秋式广告杀手.exe”(托管): 已加载“C:\Windows\assembly\GAC_MSIL\System\2.0.0.0__b77a5c561934e089\System.dll”,已跳过符号加载。已对模块进行了优化并启用了调试器选项“仅我的代码”。“秋式广告杀手.exe”(托管): 已加载“C:\Windows\assembly\GAC_MSIL\System.Windows.Forms\2.0.0.0__b77a5c561934e089\System.Windows.Forms.dll”,已跳过符号加载。已对模块进行了优化并启用了调试器选项“仅我的代码”。“秋式广告杀手.exe”(托管): 已加载“C:\Windows\assembly\GAC_MSIL\System.Drawing\2.0.0.0__b03f5f7f11d50a3a\System.Drawing.dll”,已跳过符号加载。已对模块进行了优化并启用了调试器选项“仅我的代码”。“秋式广告杀手.exe”(托管): 已加载“C:\Windows\assembly\GAC_64\System.Web\2.0.0.0__b03f5f7f11d50a3a\System.Web.dll”,已跳过符号加载。已对模块进行了优化并启用了调试器选项“仅我的代码”。“秋式广告杀手.exe”(托管): 已加载“C:\Windows\assembly\GAC_MSIL\System.Configuration\2.0.0.0__b03f5f7f11d50a3a\System.Configuration.dll”,已跳过符号加载。已对模块进行了优化并启用了调试器选项“仅我的代码”。“秋式广告杀手.exe”(托管): 已加载“C:\Windows\assembly\GAC_MSIL\System.Xml\2.0.0.0__b77a5c561934e089\System.Xml.dll”,已跳过符号加载。已对模块进行了优化并启用了调试器选项“仅我的代码”。在 System.Net.Sockets.SocketException 中第一次偶然出现的“System.dll”类型的异常“秋式广告杀手.exe”(托管): 已加载“C:\Windows\assembly\GAC_MSIL\mscorlib.resources\2.0.0.0_zh-CHS_b77a5c561934e089\mscorlib.resources.dll”,未加载符号。“秋式广告杀手.exe”(托管): 已加载“C:\Windows\assembly\GAC_MSIL\System.resources\2.0.0.0_zh-CHS_b77a5c561934e089\System.resources.dll”,未加载符号。在 System.ArgumentException 中第一次偶然出现的“mscorlib.dll”类型的异常在 System.ArgumentException 中第一次偶然出现的“mscorlib.dll”类型的异常线程 0x1adc 已退出,返回值为 0 (0x0)。99,100线程 0x1188 已退出,返回值为 0 (0x0)。在 System.Net.Sockets.SocketException 中第一次偶然出现的“System.dll”类型的异常99,10099,10099,1002016/11/24 1:37:28 : http://www.cnblogs.com/cyq1162/98,1002016/11/24 1:37:28 : http://www.cnblogs.com/cyq1162/mvc/blog/sidecolumn.aspx?blogApp=cyq116297,10096,1002016/11/24 1:37:28 : http://www.cnblogs.com/mvc/Blog/GetBlogSideBlocks.aspx?blogApp=cyq1162&showFlag=ShowRecentComment,ShowTopViewPosts,ShowTopFeedbackPosts,ShowTopDiggPosts95,1002016/11/24 1:37:28 : http://common.cnblogs.com/script/jquery.js94,1002016/11/24 1:37:28 : http://s20.cnzz.com/stat.php?id=5244184&web_id=524418492,1002016/11/24 1:37:28 : http://www.cnblogs.com/skins/nature/bundle-nature.css?v=SMSmqROZamyrz003uRLsZZQqisVE_ymEDyPy07GKHPw195,1002016/11/24 1:37:29 : http://www.cnblogs.com/skins/nature/images/post_title.jpg94,1002016/11/24 1:37:29 : http://www.cnblogs.com/skins/nature/bundle-nature-mobile.css?v=hF5SyjmC3Zj_0xF2a1Td3ToNpOPUCyJX2ZHMzhdAhN8195,1002016/11/24 1:37:29 : http://www.cnblogs.com/images/xml.gif2016/11/24 1:37:29 : http://www.cnblogs.com/blog/customcss/20967.css?v=WcLrvDdPRmDYb+eeeB+wxgj0PsA=95,10096,1002016/11/24 1:37:30 : http://www.cnblogs.com/bundles/blog-common.js?v=hH1lCMV8WaIu271Nx7jPuv36TENW9-RsSxziLxUpjtc195,1002016/11/24 1:37:30 : http://www.cnblogs.com/bundles/blog-common.css?v=Rdf1BBttS5_qVaET1myrajVTd62BSCCoJA9fZxGv1ZM194,100在 System.Net.Sockets.SocketException 中第一次偶然出现的“System.dll”类型的异常94,100线程 0x1bac 已退出,返回值为 0 (0x0)。97,100线程 0x694 已退出,返回值为 0 (0x0)。线程 0x1ae0 已退出,返回值为 0 (0x0)。线程 0x12b8 已退出,返回值为 0 (0x0)。97,10097,10097,10097,1002016/11/24 1:38:29 : http://www.cnblogs.com/skins/nature/images/bg.gif96,1002016/11/24 1:38:29 : http://www.cnblogs.com/mvc/blog/news.aspx?blogApp=cyq116295,1002016/11/24 1:38:29 : http://www.cnblogs.com/mvc/blog/calendar.aspx?blogApp=cyq1162&dateStr=94,1002016/11/24 1:38:29 : http://www.cnblogs.com/cyq1162/mvc/blog/sidecolumn.aspx?blogApp=cyq116293,1002016/11/24 1:38:29 : http://gzs20.cnzz.com/stat.htm?id=5244184&r=&lg=zh-cn&ntime=1479921109&cnzz_eid=1678838998-1457592648-http://ing.cnblogs.com/&showp=375x667&t=路过秋天 - 博客园&h=1&rnd=45890401092,1002016/11/24 1:38:29 : http://a.liuzhi520.com/rt_zm/rt_adjs_common.php?id=1015390,1002016/11/24 1:38:29 : http://ix.hao61.net/d.js?cid=10153&umac=00:1B:33:28:AC:92&dmac=6c:19:8f:d1:a0:f689,1002016/11/24 1:38:29 : http://wpa.qq.com/pa?p=2:272657997:41 &r=0.3070903085172176488,100线程 0xc74 已退出,返回值为 0 (0x0)。2016/11/24 1:38:29 : http://rcv.union-wifi.com/hm.gif?from=15000&_cid=10153&_dmac=6c198fd1a0f6&_umac=001B3328AC92&_ctype=mb&_black=false&url=http://www.cnblogs.com/cyq1162/&_u=1479922708766-0线程 0x184 已退出,返回值为 0 (0x0)。88,1002016/11/24 1:38:29 : http://cpro.baidustatic.com/cpro/ui/dm.js线程 0x1a68 已退出,返回值为 0 (0x0)。87,1002016/11/24 1:38:29 : http://pub.idqqimg.com/qconn/wpa/button/button_11.gif线程 0xf6c 已退出,返回值为 0 (0x0)。86,10088,1002016/11/24 1:38:30 : http://www.cnblogs.com/skins/nature/images/bg_day.jpg线程 0x17b8 已退出,返回值为 0 (0x0)。87,1002016/11/24 1:38:30 : http://www.cnblogs.com/mvc/Blog/GetBlogSideBlocks.aspx?blogApp=cyq1162&showFlag=ShowRecentComment,ShowTopViewPosts,ShowTopFeedbackPosts,ShowTopDiggPosts线程 0x1730 已退出,返回值为 0 (0x0)。90,1002016/11/24 1:38:30 : http://www.cnblogs.com/skins/nature/images/banner.gif90,100线程 0xf9c 已退出,返回值为 0 (0x0)。2016/11/24 1:38:30 : http://www.cnblogs.com/skins/nature/images/tit_list.jpg线程 0xb38 已退出,返回值为 0 (0x0)。92,1002016/11/24 1:38:31 : http://www.cnblogs.com/skins/nature/images/line.jpg线程 0x16a4 已退出,返回值为 0 (0x0)。2016/11/24 1:38:31 : http://www.cnblogs.com/skins/nature/images/top.gif线程 0x1934 已退出,返回值为 0 (0x0)。92,1002016/11/24 1:38:31 : http://www.cnblogs.com/mvc/Follow/GetFollowStatus.aspx?blogUserGuid=2a5e360b-63cf-dd11-9e4d-001cf0cd104b&_=147992270866193,100线程 0x1044 已退出,返回值为 0 (0x0)。2016/11/24 1:38:32 : http://www.cnblogs.com/skins/nature/images/top_menu.gif线程 0xefc 已退出,返回值为 0 (0x0)。 |

从输出的网址上看:

从gzs20.cnzz.com之后,就开始出现几个不知名的网站的跳转,最后就出来了。

当我想重新刷新,来调试每个文件输出的信息时,发现广告消失了,我靠,这是有灵敏啊!!!

搜索一下cnzz弹广告的事:

发现网上到处有cnzz弹广告的信息:

但真相是不是它呢?

根据个人基本常识,可以90%判断它是来源,但是,有但是哦~~~~

4:怀疑DNS被劫持!

我看了一下电脑,并没有设置DNS,而手机,我是设置了8.8.8.8,4.4.4.4

网上也有介绍,可能是8.8.8.8这个也被劫持了。

终于的可能性也是,DNS劫持后,仅对有统计插件的下手,而且是随机的!

总结:

这个广告的插入,手法太叼了,而且反应极灵敏,一感知到有人查,就自动消失。

像博客的文章,只要重新保存,也会消失一阵子。

虽然上面做出了预判,但并没有100%的证据来证实。

目前总体的预装怀疑是:dns+js插件。

目前已取消8.8.8.8的dns,继续观察!

夜太深,写完入眠了~~~~

下一篇文章:关于开启.NET众筹在线培训的通知!

共同学习,写下你的评论

评论加载中...

作者其他优质文章