-

什么是SQL注入

查看全部 -

防止注入的方式:

参数校验

addslashes();

mysqli_real_escape_string();

mysqli/pdo 预编译参数绑定

sqlmap检测工具

SQL注入的方式:

1、数字注入 (id=-1 or 1=1)

2、字符串注入 (textuser'#) # sql注释符 或 (textuser'-- ) 两横一空格

查看全部 -

sql数字注入

查看全部 -

1111111

查看全部 -

sql注入是怎么样产生的

查看全部

查看全部 -

sql注入攻击是输入的参数未经过滤然后直接拼接到sql语句当中解析执行达到意想之外的行为

。

查看全部 -

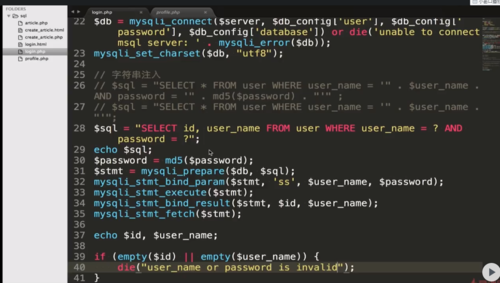

重点 预编译

查看全部 -

预防注入:

查看全部 -

课程的具体介绍:

查看全部 -

编译的sql

查看全部 -

id=? -1 or 1=1

name='?' and password='?' 有效用户名'# 或 有效用户名'-- 密码随便输1个

查看全部 -

SQL注入

查看全部 -

mysqli预编译机制查看全部

mysqli预编译机制查看全部 -

关于数字注入 -1 or 1=1 预防这种注入方式的方法是

is_number()

查看全部 -

sql注入方式二

1.通过# 把sql语句后面的条件注释掉

james'#

select * from t_user where userName = 'james'#' and password = 'xxxxxx'

2.通过 -- sdd把后面的条件注释掉

james'-- 空格

select * from t_user where userName = 'james'-- ' and password = 'xxxxxx'

查看全部

举报